Nossas Certificações

Modelos de Pentest

White Box

O modelo White Box se baseia na realização de uma simulação de ataque interno à rede da empresa feito por alguém com acesso às informações necessárias. Ou seja, considera uma situação possível em que um colaborador seja o responsável pela ação criminosa.

Black Box

O modelo de teste Black Box simula um ataque externo à rede corporativa, em que alguém de fora e sem acesso a todas as informações da organização encontra formas de invadir a rede. Ou seja, reproduz um cenário comum em que o invasor é um hacker.

Grey Box

O modelo Grey Box que consiste em uma mistura dos dois tipos de teste anteriores, simulando uma situação em que alguém, apesar de não possuir todas as informações da empresa, tem o suficiente para invadir a rede e acessar dados sensíveis.

Tipos de Pentest

O escopo ideal depende da superfície de ataque, dos ativos críticos e do objetivo da avaliação. Por isso, a abordagem precisa ser definida com critério técnico e visão de risco.

Pentest Web

Um teste de intrusão feito em sistemas online para encontrar falhas que poderiam ser exploradas por hackers.

Pentest API

Um teste de intrusão feito em interfaces de comunicação entre sistemas para encontrar vulnerabilidades que possam ser exploradas por hackers.

Pentest Infra

Um teste de intrusão feito para encontrar falhas de segurança em servidores, redes e sistemas internos.

Pentest Mobile

Um teste de intrusão que avalia aplicativos mobile para encontrar falhas, como roubo de dados, acesso não autorizado ou mau uso de funções do app.

Pentest Cloud

Um teste de intrusão feito em ambientes na nuvem para identificar falhas que possam permitir acessos indevidos, vazamento de dados ou interrupções.

Pentest IA

Um teste para identificar falhas de segurança em sistemas de inteligência artificial, evitando manipulações, vazamentos de dados ou mau funcionamento.

Pentest Físico

Um teste de segurança que avalia a proteção física de instalações, como acessos a prédios, servidores e equipamentos, para identificar vulnerabilidades que possam ser exploradas por invasores.

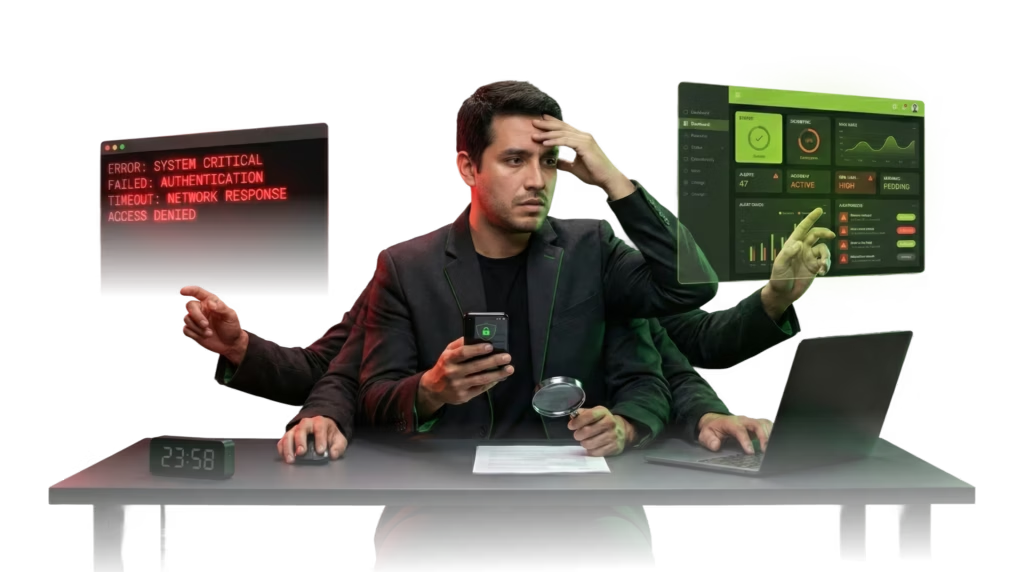

O incidente não nasce grande.

Nasce ignorado.

O que sua instituição precisa receber de um pentest

Para apoiar adequação regulatória com profundidade, o pentest precisa gerar entregas acionáveis. O objetivo não é apenas testar. É ajudar a decidir, corrigir e avançar com mais maturidade.

O atraso na correção também é risco.

A Prolinx apoia a adequação com visão técnica e continuidade

A Prolinx atua para que o pentest não seja tratado como commodity nem como etapa isolada. A proposta é usar essa frente como parte de uma resposta mais madura à urgência regulatória, com foco em:

Conheça algumas das empresas financeiras protegidas pela Prolinx!

Mais do que conformidade:

continuidade.

Proteja dados, redes e sistemas com soluções que integram tecnologia de ponta com a experiência de nossos especialistas em Cibersegurança!

O custo da dúvida pode virar indisponibilidade.

A exigência regulatória mudou.

A resposta também precisa mudar.

O setor financeiro passou a operar sob um novo baseline regulatório de cibersegurança. Com as Resoluções CMN nº 5.274/2025 e BCB nº 538/2025, o Banco Central passa a exigir mais do que políticas formais: exige evidência técnica, rastreabilidade e efetividade operacional.

Nesse cenário, não basta demonstrar intenção de conformidade. É preciso responder com consistência técnica, capacidade de análise e evidências concretas de que os controles foram testados.

Entre a suspeita e a evidência,

o ataque ganha tempo.

Para empresas que precisam proteger operações, dados e continuidade do negócio

A Prolinx amplia sua atuação em cibersegurança com serviços que unem visão estratégica e capacidade técnica por meio do Prosec. Conectamos proteção digital à realidade do negócio.

Red Team

Blue Team

Diagnóstico de Segurança

Consultoria em SGSI

Risk Assessment

Análise Forense (DFIR)

Quando a operação para,

a urgência muda de nome.

Pentest com foco no que realmente importa para a operação

No setor financeiro, o valor do pentest não está em gerar uma lista extensa de achados.

Está em ajudar a responder perguntas críticas, como:

Sem pentest bem estruturado

- Percepção genérica de risco

- Pouca clareza sobre exposição

- Priorização difusa

- Dificuldade de justificativa interna

Com pentest orientado à adequação

- Evidência técnica

- Visão clara da superfície exposta

- Priorização mais objetiva

- Suporte à tomada de decisão

FAQ

O Pentest ajuda na conformidade com PCI DSS e Bacen?

Sim. O Pentest é uma iniciativa importante para apoiar a conformidade com requisitos regulatórios e boas práticas de segurança, como PCI DSS e exigências aplicáveis ao setor financeiro. Além de identificar vulnerabilidades, ele gera evidências técnicas que ajudam a demonstrar maturidade, controle e rastreabilidade.

Como um Pentest para fintechs é diferente de um teste tradicional?

No caso de fintechs, o Pentest costuma ter foco maior em aplicações, APIs, fluxos transacionais e superfícies críticas expostas ao negócio. Isso torna a análise mais aderente aos riscos reais de operação, fraude, indisponibilidade e exposição de dados.

Qual a diferença entre um scan de vulnerabilidades e um Pentest?

O scan de vulnerabilidades é um processo automatizado que identifica falhas conhecidas em sistemas, redes e aplicações. Já o Pentest vai além: ele valida, na prática, se essas brechas podem ser exploradas para obtenção de acesso, movimentação lateral, escalonamento de privilégio ou impacto real no ambiente. Em outras palavras, o scan aponta possíveis falhas; o Pentest testa a exploração dessas falhas em um cenário controlado.

O Pentest é feito manualmente ou com ferramentas automatizadas?

Os dois. Um Pentest consistente combina ferramentas automatizadas com análise manual especializada. As ferramentas ajudam no mapeamento inicial e na identificação de indícios técnicos, enquanto a etapa manual permite validar exploração, contexto, impacto e encadeamento de vulnerabilidades com muito mais profundidade.

Quanto tempo demora para receber os resultados?

Em média, cerca de 30 dias. Esse prazo pode variar conforme o escopo, a complexidade do ambiente e o volume de ativos analisados.

Como e quais relatórios são entregues?

O entregável do Pentest é composto por relatórios com testes realizados, achados e evidências. São entregues dois materiais: um relatório técnico, direcionado ao time de TI e segurança, e um relatório executivo, voltado à diretoria, gestão ou board. Isso facilita tanto a análise operacional quanto a comunicação estratégica dos riscos e prioridades. Esse modelo conversa diretamente com a proposta da Prosec de dar visibilidade ao analista e apoiar a justificativa técnica perante a gestão.

A Prolinx ajuda na correção das vulnerabilidades?

Sim, esse apoio pode ser contratado à parte. Após a identificação das vulnerabilidades, a Prolinx pode atuar no suporte às correções e no direcionamento das ações necessárias para reduzir a exposição do ambiente.